Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Überblick über die Verwaltung des Zugriffs in Amazon SQS

Jede AWS Ressource gehört einem AWS-Konto, und die Berechtigungen zum Erstellen oder Zugreifen auf eine Ressource werden durch Berechtigungsrichtlinien geregelt. Ein Kontoadministrator kann Berechtigungsrichtlinien an IAM Identitäten (Benutzer, Gruppen und Rollen) anhängen, und einige Dienste (wie AmazonSQS) unterstützen auch das Anhängen von Berechtigungsrichtlinien an Ressourcen.

Anmerkung

Ein Kontoadministrator (oder Administratorbenutzer) ist ein Benutzer mit Administratorberechtigungen. Weitere Informationen finden Sie unter IAMBewährte Methoden im IAMBenutzerhandbuch.

Beim Erteilen von Berechtigungen geben Sie an, wer die Berechtigungen erhält, für welche Ressourcen die Berechtigungen gelten und welche Aktionen an dieser Ressource gestattet werden sollen.

Themen

Ressourcen und Abläufe von Amazon Simple Queue Service

Bei Amazon SQS ist die einzige Ressource die Warteschlange. Verwenden Sie in einer Richtlinie einen Amazon-Ressourcennamen (ARN), um die Ressource zu identifizieren, für die die Richtlinie gilt. Der folgenden Ressource ist ein Unikat ARN zugeordnet:

| Ressourcentyp | ARN-Format |

|---|---|

| Warteschlange | arn:aws:sqs: |

Im Folgenden finden Sie Beispiele für das ARN Format für Warteschlangen:

-

Ein ARN für eine Warteschlange mit dem Namen

my_queueder Region USA Ost (Ohio), die zum AWS Konto 123456789012 gehört:arn:aws:sqs:us-east-2:123456789012:my_queue -

Und ARN für eine Warteschlange, die

my_queuein jeder der verschiedenen Regionen benannt ist, die Amazon SQS unterstützt:arn:aws:sqs:*:123456789012:my_queue -

EineARN, die

*oder?als Platzhalter für den Warteschlangennamen verwendet. In den folgenden Beispielen ARN entspricht das allen Warteschlangen mit dem Präfix:my_prefix_arn:aws:sqs:*:123456789012:my_prefix_*

Sie können den ARN Wert für eine bestehende Warteschlange abrufen, indem Sie die GetQueueAttributesAktion aufrufen. Der Wert des QueueArn Attributs entspricht dem Wert ARN der Warteschlange. Weitere Informationen zu ARNs finden Sie IAMARNsim IAMBenutzerhandbuch.

Amazon SQS bietet eine Reihe von Aktionen, die mit der Warteschlangenressource funktionieren. Weitere Informationen finden Sie unter SQSAPIAmazon-Berechtigungen: Aktionen und Ressourcenreferenz.

Grundlegendes zum Eigentum an Ressourcen

Das AWS-Konto besitzt die Ressourcen, die im Konto erstellt wurden, unabhängig davon, wer die Ressourcen erstellt hat. Insbesondere handelt es sich beim Ressourcenbesitzer um die AWS-Konto Hauptentität (d. h. das Root-Konto, ein Benutzer oder eine IAM Rolle), die die Anfrage zur Ressourcenerstellung authentifiziert. Die Funktionsweise wird anhand der folgenden Beispiele deutlich:

-

Wenn Sie Ihre Root-Kontoanmeldedaten verwenden, AWS-Konto um eine SQS Amazon-Warteschlange zu erstellen, sind Sie AWS-Konto der Eigentümer der Ressource (bei Amazon SQS ist die Ressource die SQS Amazon-Warteschlange).

-

Wenn Sie in Ihrer Datenbank einen Benutzer erstellen AWS-Konto und diesem Benutzer die Berechtigung zum Erstellen einer Warteschlange erteilen, kann der Benutzer die Warteschlange erstellen. Eigentümer der Warteschlangenressource ist jedoch Ihr AWS-Konto (zu dem der Benutzer gehört).

-

Wenn Sie in Ihrem Bereich eine IAM Rolle AWS-Konto mit den Berechtigungen zum Erstellen einer SQS Amazon-Warteschlange erstellen, kann jeder, der die Rolle übernehmen kann, eine Warteschlange erstellen. Ihnen AWS-Konto (zu der die Rolle gehört) gehört die Warteschlangenressource.

Verwaltung des Zugriffs auf -Ressourcen

Eine Berechtigungsrichtlinie beschreibt die Konten zugewiesenen Berechtigungen. Im folgenden Abschnitt werden die verfügbaren Optionen zum Erstellen von Berechtigungsrichtlinien erläutert.

Anmerkung

In diesem Abschnitt wird die Verwendung IAM im Kontext von Amazon beschriebenSQS. Er enthält keine detaillierten Informationen über den IAM-Service. Eine vollständige IAM Dokumentation finden Sie unter Was istIAM? im IAMBenutzerhandbuch. Informationen zur IAM Richtliniensyntax und zu Beschreibungen finden Sie unter AWS IAMPolicy Reference im IAMBenutzerhandbuch.

Mit einer IAM Identität verknüpfte Richtlinien werden als identitätsbasierte Richtlinien (Richtlinien) bezeichnet, und IAM Richtlinien, die einer Ressource zugeordnet sind, werden als ressourcenbasierte Richtlinien bezeichnet.

Identitätsbasierte Richtlinien

Es gibt zwei Möglichkeiten, Ihren Benutzern Berechtigungen für Ihre SQS Amazon-Warteschlangen zu erteilen: mithilfe des SQS Amazon-Richtliniensystems und mithilfe des IAM Richtliniensystems. Sie können entweder eines der Systeme oder beide verwenden, um Benutzern oder Rollen Richtlinien anzufügen. In den meisten Fällen erzielen Sie mit beiden Systemen dasselbe Ergebnis. Sie können z. B. Folgendes tun:

-

Hängen Sie eine Berechtigungsrichtlinie an einen Benutzer oder eine Gruppe in Ihrem Konto an — Um Benutzern Berechtigungen zum Erstellen einer SQS Amazon-Warteschlange zu erteilen, fügen Sie einem Benutzer oder einer Gruppe, zu der der Benutzer gehört, eine Berechtigungsrichtlinie hinzu.

-

Eine Berechtigungsrichtlinie an einen Benutzer in einem anderen anhängen AWS-Konto— Sie können einem Benutzer in einem anderen Benutzer eine Berechtigungsrichtlinie anhängen AWS-Konto , damit dieser mit einer SQS Amazon-Warteschlange interagieren kann. Kontoübergreifende Berechtigungen gelten jedoch nicht für die folgenden Aktionen:

Kontoübergreifende Berechtigungen gelten nicht für die folgenden Aktionen:

Um Zugriff auf diese Aktionen zu gewähren, muss der Benutzer demselben Benutzer angehören, dem AWS-Konto die SQS Amazon-Warteschlange gehört.

-

Einer Rolle eine Berechtigungsrichtlinie zuweisen (kontoübergreifende Berechtigungen erteilen) – Sie können einer IAM-Rolle eine identitätsbasierte Berechtigungsrichtlinie zuweisen, um kontoübergreifende Berechtigungen zu erteilen. Der AWS-Konto A-Administrator kann beispielsweise wie folgt eine Rolle erstellen, um AWS-Konto B (oder einem AWS Service) kontoübergreifende Berechtigungen zu gewähren:

-

Der Administrator des Kontos A erstellt eine IAM Rolle und fügt der Rolle eine Berechtigungsrichtlinie hinzu, die Berechtigungen für Ressourcen in Konto A gewährt.

-

Der Administrator von Konto A weist der Rolle eine Vertrauensrichtlinie zu, die Konto B als den Prinzipal identifiziert, der die Rolle übernehmen kann.

-

Administrator von Konto B delegiert die Berechtigung zur Übernahme der Rolle an Benutzer in Konto B. So können Benutzer in Konto B Warteschlangen in Konto A erstellen bzw. darauf zugreifen.

Anmerkung

Wenn Sie einem AWS Dienst die Berechtigung zur Übernahme der Rolle erteilen möchten, kann der Principal in der Vertrauensrichtlinie auch ein AWS Dienstprinzipal sein.

-

Weitere Informationen zur Verwendung IAM zum Delegieren von Berechtigungen finden Sie unter Access Management im IAMBenutzerhandbuch.

Amazon SQS arbeitet zwar mit IAM Richtlinien, verfügt aber über eine eigene Richtlinieninfrastruktur. Sie können eine SQS Amazon-Richtlinie mit einer Warteschlange verwenden, um festzulegen, welche AWS Konten Zugriff auf die Warteschlange haben. Sie können die Art des Zugriffs sowie Bedingungen festlegen (z. B. eine Bedingung, mit der Berechtigungen für SendMessage und für ReceiveMessage erteilt werden, wenn die Anforderung vor dem 31. Dezember 2010 gestellt wurde). Die spezifischen Aktionen, für die Sie Berechtigungen erteilen können, sind nur ein Teil der Gesamtliste der SQS Amazon-Aktionen. Wenn Sie eine SQS Amazon-Richtlinie schreiben und angeben*, dass „alle SQS Amazon-Aktionen zulässig“ sind, bedeutet dies, dass ein Benutzer alle Aktionen in dieser Teilmenge ausführen kann.

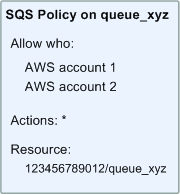

Das folgende Diagramm veranschaulicht das Konzept einer dieser grundlegenden SQS Amazon-Richtlinien, die die Teilmenge der Aktionen abdeckt. Die Richtlinie gilt für queue_xyz und erteilt AWS Konto 1 und AWS Konto 2 die Erlaubnis, jede der zulässigen Aktionen mit der angegebenen Warteschlange zu verwenden.

Anmerkung

Die Ressource in der Richtlinie ist wie folgt angegeben: 123456789012/queue_xyz Dabei 123456789012 handelt es sich um die AWS Konto-ID des Kontos, dem die Warteschlange gehört.

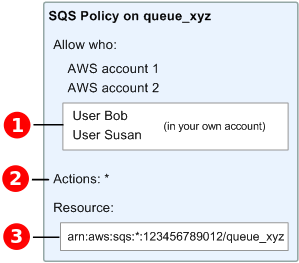

Mit der Einführung IAM und den Konzepten von Users und Amazon Resource Names (ARNs) haben sich einige Dinge an den SQS Richtlinien geändert. Im folgenden Diagramm und in der Tabelle werden die Änderungen beschreiben.

Informationen zur Erteilung von Berechtigungen für Benutzer mit unterschiedlichen Konten finden Sie unter Tutorial: AWS Kontoübergreifender Zugriff mithilfe von IAM Rollen delegieren im IAMBenutzerhandbuch.

Informationen zur Erteilung von Berechtigungen für Benutzer mit unterschiedlichen Konten finden Sie unter Tutorial: AWS Kontoübergreifender Zugriff mithilfe von IAM Rollen delegieren im IAMBenutzerhandbuch.

Die Untergruppe der Aktionen in

Die Untergruppe der Aktionen in * wurde erweitert. Eine Liste zulässiger Aktionen finden Sie unter SQSAPIAmazon-Berechtigungen: Aktionen und Ressourcenreferenz.

Sie können die Ressource mithilfe des Amazon-Ressourcennamens (ARN) angeben, der Standardmethode zur Angabe von Ressourcen in IAM Richtlinien. Informationen zum ARN Format für SQS Amazon-Warteschlangen finden Sie unterRessourcen und Abläufe von Amazon Simple Queue Service.

Sie können die Ressource mithilfe des Amazon-Ressourcennamens (ARN) angeben, der Standardmethode zur Angabe von Ressourcen in IAM Richtlinien. Informationen zum ARN Format für SQS Amazon-Warteschlangen finden Sie unterRessourcen und Abläufe von Amazon Simple Queue Service.

Gemäß der SQS Amazon-Richtlinie im obigen Diagramm kann beispielsweise jeder, der die Sicherheitsanmeldeinformationen für AWS Konto 1 oder AWS Konto 2 besitzt, darauf zugreifenqueue_xyz. Außerdem haben die Benutzer Bob und Susan in Ihrem eigenen AWS -Konto (Benutzer-ID 123456789012) Zugriff auf die Warteschlange.

Vor der Einführung von IAM gab Amazon dem Ersteller einer Warteschlange SQS automatisch die volle Kontrolle über die Warteschlange (d. h. Zugriff auf alle möglichen SQS Amazon-Aktionen in dieser Warteschlange). Dies trifft nur noch zu, wenn der Ersteller AWS -Sicherheitsanmeldeinformationen verwendet. Jeder Benutzer, der berechtigt ist, eine Warteschlange zu erstellen, muss auch über die Berechtigungen verfügen, andere SQS Amazon-Aktionen zu verwenden, um mit den erstellten Warteschlangen irgendetwas zu tun.

Im Folgenden finden Sie eine Beispielrichtlinie, die es einem Benutzer ermöglicht, alle SQS Amazon-Aktionen zu verwenden, jedoch nur mit Warteschlangen, deren Namen die Literalzeichenfolge vorangestellt ist. bob_queue_

{ "Version": "2012-10-17", "Statement": [{ "Effect": "Allow", "Action": "sqs:*", "Resource": "arn:aws:sqs:*:123456789012:bob_queue_*" }] }

Weitere Informationen finden Sie unter Richtlinien bei Amazon verwenden SQS und Identitäten (Benutzer, Gruppen und Rollen) im Benutzerhandbuch. IAM

Angeben der Richtlinienelemente: Aktionen, Effekte, Ressourcen und Prinzipale

Für jede Amazon-Simple-Queue-Service-Ressource definiert der Service eine Reihe von Aktionen. Um Berechtigungen für diese Aktionen zu erteilen, SQS definiert Amazon eine Reihe von Aktionen, die Sie in einer Richtlinie angeben können.

Anmerkung

Für das Durchführen einer Aktion können Berechtigungen für mehrere Aktionen erforderlich sein. Bei der Erteilung von Berechtigungen für bestimmte Aktionen geben Sie auch die Ressource an, für die die Aktionen zugelassen oder verweigert werden.

Grundlegende Richtlinienelemente:

-

Ressource — In einer Richtlinie verwenden Sie einen Amazon-Ressourcennamen (ARN), um die Ressource zu identifizieren, für die die Richtlinie gilt.

-

Aktion – Mit Aktionsschlüsselwörtern geben Sie die Ressourcenaktionen an, die Sie zulassen oder verweigern möchten. Die

sqs:CreateQueue-Berechtigung erteilt dem Benutzer zum Beispiel Berechtigungen zum Ausführen der Amazon-Simple-Queue-Service-AktionCreateQueue. -

Auswirkung – Die von Ihnen festgelegte Auswirkung, wenn der Benutzer die jeweilige Aktion anfordert – entweder „allow“ (Zugriffserlaubnis) oder „deny“ (Zugriffsverweigerung). Wenn Sie den Zugriff auf eine Ressource nicht ausdrücklich gestatten (""), wird er automatisch verweigert. Sie können den Zugriff auf eine Ressource auch explizit verweigern. So können Sie sicherstellen, dass Benutzer nicht darauf zugreifen können, auch wenn der Zugriff durch eine andere Richtlinie gestattet wird.

-

Principal — In identitätsbasierten Richtlinien (IAMRichtlinien) ist der Benutzer, dem die Richtlinie zugeordnet ist, der implizite Prinzipal. In ressourcenbasierten Richtlinien müssen Sie den Benutzer, das Konto, den Service oder die sonstige Entität angeben, die die Berechtigungen erhalten soll (gilt nur für ressourcenbasierte Richtlinien).

Weitere Informationen zur Syntax und Beschreibung der SQS AWS IAMAmazon-Richtlinien finden Sie unter Policy Reference im IAMBenutzerhandbuch.

Eine Tabellenliste mit allen Amazon-Simple-Queue-Service-Aktionen und den Ressourcen, für die diese gelten, finden Sie unter SQSAPIAmazon-Berechtigungen: Aktionen und Ressourcenreferenz.