Методи реєстрації за обліковим записом для пристроїв Apple

Реєстрація користувача за обліковим записом і реєстрація пристрою за обліковим записом забезпечують безперешкодний безпечний спосіб для користувачів та організацій налаштувати пристрої Apple для роботи через вхід у керований обліковий запис Apple.

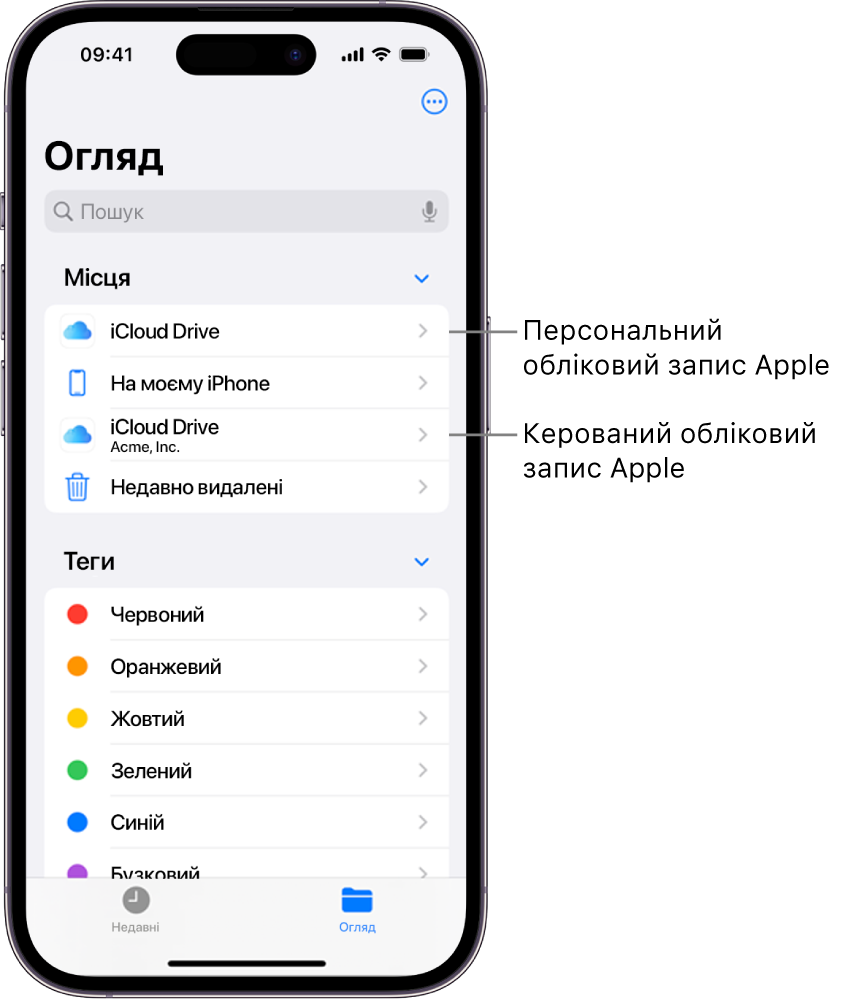

З таким підходом на пристрої може бути здійснено вхід одночасно в керований обліковий запис Apple і персональний обліковий запис Apple з повним розділенням робочих і особистих даних. Користувачі зберігають приватність персональної інформації, а IT-спеціалісти підтримують пов’язані з роботою програми, параметри й облікові записи.

Щоб підтримати це розділення, необхідно внести такі зміни у роботу з програмами й резервними копіями:

Коли вилучається профіль реєстрації, вилучаються всі конфігурації й параметри.

Керовані програми завжди вилучаються під час вилучення реєстрації.

Програми, інстальовані до реєстрації в рішенні MDM, не можна конвертувати на керовані програми.

Відновлення з резервної копії не відновлює реєстрацію в MDM.

Користувачі, які ввійшли зі своїми персональними обліковими записами Apple, не можуть приймати запрошення для розповсюдження керованих програм.

Хоча керовані облікові записи Apple можна створювати вручну, організації можуть користуватися перевагами інтеграції з IdP, Google Workspace чи Microsoft Entra ID.

Щоб отримати більше інформації про федеративну автентифікацію, перегляньте статті Вступ до федеративної автентифікації з Apple School Manager або Вступ до федеративної автентифікації з Apple Business Manager.

Процес реєстрації за обліковим записом

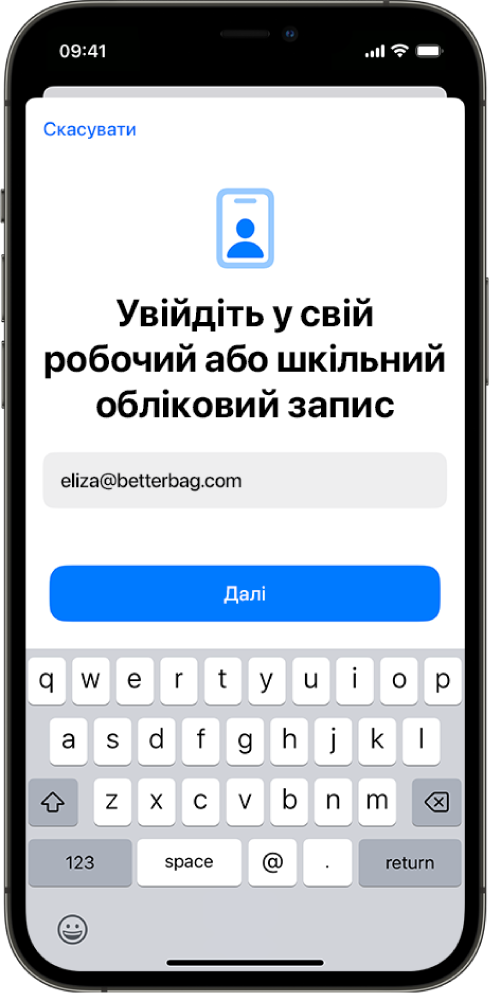

Щоб зареєструвати пристрій, використовуючи реєстрацію користувача за обліковим записом або реєстрацію пристрою за обліковим записом, користувач переходить у Параметри > Загальні > VPN та керування пристроями або Системні параметри >Загальні > Керування пристроєм, а потім вибирає «Увійти в робочий або навчальний обліковий запис».

Так запускається чотириетапний процес реєстрації в MDM:

Виявлення служб. Пристрій визначає URL реєстрації рішення MDM.

Автентифікація і токен доступу. Користувач надає облікові дані для авторизації реєстрації й отримує токен доступу, створений для постійної автентифікації.

Реєстрація в MDM. На пристрій надсилається профіль реєстрації, і користувач має ввійти у свій керований обліковий запис Apple, щоб завершити реєстрацію.

Постійна автентифікація. Рішення MDM перевіряє користувача, який увійшов, на постійній основі, використовуючи токен доступу.

Етап 1. Виявлення служб

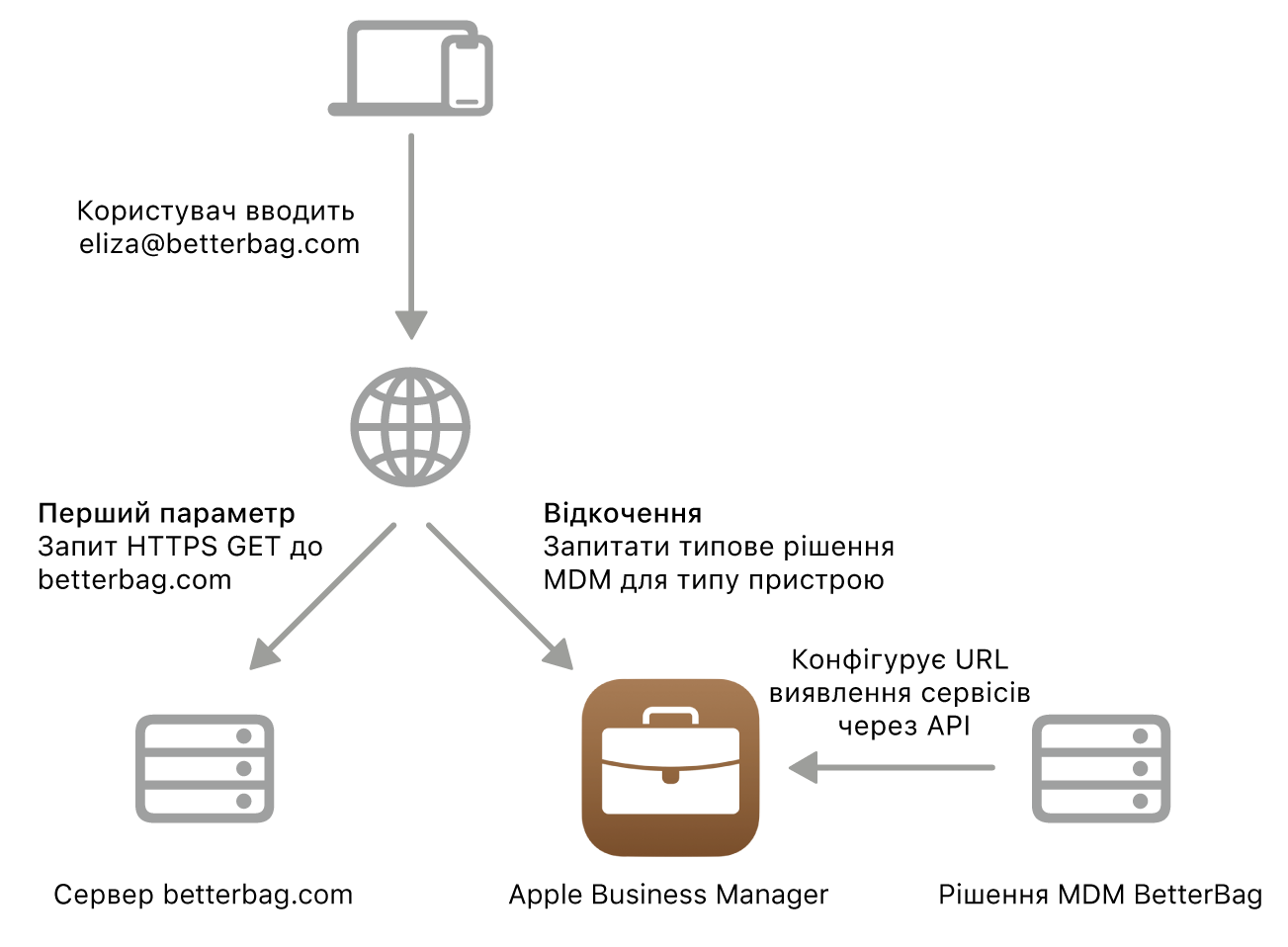

На першому кроці виявлення служби намагається визначити URL реєстрації рішення MDM. Для цього використовується ідентифікатор, введений користувачем, наприклад eliza@betterbag.com. Домен має бути повним доменним іменем (FQDN), яке оголошує службу MDM для організації користувача.

Після цього відбуваються такі кроки:

Крок 1

Пристрій визначає домен в наданому ідентифікаторі (у наведеному прикладі це betterbag.com).

Крок 2

Пристрій запитує відомий ресурс від домена організації —наприклад, https://<domain>/.well-known/com.apple.remotemanagement.

Клієнт включає два параметри в шлях URL запиту HTTP GET:

user-identifier: значення введеного ідентифікатора облікового запису (у наведеному прикладі це eliza@betterbag.com).

model-family: сімейство моделей пристрою (наприклад, iPhone, iPad, Mac).

Примітка. Пристрій виконує запити HTTP 3xx redirect, які дозволяють актуальний файл com.apple.remotemanagement розміщувати на іншому сервері, до якого має доступ пристрій.

Для пристроїв із iOS 18.2, iPadOS 18.2, macOS 15.2, visionOS 2.2 або новіших процес виявлення служби дозволяє пристрою отримати відомий ресурс із альтернативного розташування, вказаного рішенням MDM, пов’язаного з Apple School Manager або Apple Business Manager. Першим параметром для виявлення служби залишається відомий ресурс на домені організації. У разі невдалого виконання запиту пристрій переходить до перевірки Apple School Manager або Apple Business Manager на предмет альтернативного розташування відомого ресурсу. Для цього процесу необхідно, щоб домен, який використовується в ідентифікаторі, бив перевірений в Apple School Manager або Apple Business Manager. Додаткову інформацію дивіться в розділах Додавання і перевірка домена в Apple School Manager або Додавання і перевірка домена в Apple Business Manager.

Щоб скористатися цією можливістю, альтернативний URL виявлення служби має бути сконфігурований рішенням MDM, пов’язаним із Apple Business Manager та Apple School Manager. Коли пристрій звертається до Apple School Manager або Apple Business Manager, за типом пристрою визначається призначене рішення MDM: процес такий самий, як і для визначення типового рішення MDM для автоматизованої реєстрації пристрою. Якщо призначене рішення MDM має сконфігурований URL виявлення служби, пристрій переходить до запиту відомого ресурсу з цього розташування. Про задання типового призначення пристрою дивіться розділи Задання типового призначення пристрою в Apple School Manager або Задання типового призначення пристрою в Apple Business Manager.

Рішення MDM також може розміщати в себе відомий ресурс.

Крок 3

Сервер, на якому розміщено відомий ресурс, відповідає документом виявлення служби JSON, який відповідає такій схемі:

{ "Servers": [ { "Version": "<Version>", "BaseURL": "<BaseURL>" } ]}Ключі, типи і описи реєстрації MDM наведено в таблиці. Усі ключі обов’язкові.

Ключ | Тип | Опис |

|---|---|---|

Servers (Сервери) | Масив | Список з одним записом. |

Version (Версія) | Рядок | Цей ключ визначає метод реєстрації. Його значення має бути |

BaseURL | Рядок | URL реєстрації рішення MDM. |

Важливо! Сервер має забезпечити, щоб поле заголовку Content-Type у відповіді HTTP було задане значенням application/json.

Крок 4

Пристрій надсилає запит HTTP POST на URL реєстрації, вказаний в ключі BaseURL.

Етап 2: Автентифікація і токен доступу

Щоб авторизувати реєстрацію, користувач має автентифікуватися в рішенні MDM. Після успішної автентифікації рішення MDM випускає токен для пристрою. Пристрій безпечно зберігає токен для використання під час подальших запитів авторизації.

Токен доступу:

Він є ключовим як для початкового процесу автентифікації, так і для постійного доступу до ресурсів MDM.

Служить безпечним мостом між керованим обліковим записом Apple користувача й рішенням MDM.

Використовується для постійного доступу до робочих ресурсів для всіх реєстрацій за обліковим записом.

На iPhone, iPad і Apple Vision Pro процес початкової й подальшої автентифікації може бути спрощено за допомогою функції Enrollment SSO (Єдиного входу з реєстрацією) для зменшення кількості повторюваних запитів автентифікації. Докладну інформацію наведено в статті Єдиний вхід із реєстрацією (SSO) для iPhone, iPad та Apple Vision Pro.

Етап 3: Реєстрація в MDM

За допомогою токена доступу пристрій автентифікується в рішенні MDM та отримує доступ до профілю реєстрації MDM. Цей профіль містить усю інформацію, необхідну пристроєві для реєстрації. Щоб завершити реєстрацію, користувач має успішно ввійти у свій керований обліковий запис Apple. Після завершення реєстрації в Параметрах і Системних параметрах підкреслено відображається керований обліковий запис Apple.

Додаткову інформацію про служби iCloud, доступні для користувачів, дивіться в статті Доступ до служб iCloud.

Етап 4: Постійна автентифікація

Після реєстрації токен доступу залишається активним і включається в усі запити до рішення MDM через заголовок HTTP Authorization. Це дозволяє рішенню MDM неперервно перевіряти користувача і гарантує, що тільки авторизовані користувачі отримують доступ до ресурсів організації.

Токени доступу зазвичай втрачають придатність через заданий період. Після цього на пристрої може з’явитися підказка користувачеві про потребу повторної автентифікації або поновлення токена доступу. Періодична повторна перевірка дозволяє підвищити безпеку, що важливо як для пристроїв у персональній власності, так і для пристроїв організації. У разі використання єдиного входу з реєстрацією поновлення токена відбувається автоматично через постачальника посвідчення організації, що забезпечує безперебійний доступ без повторної автентифікації.

Про відокремлення даних користувача і даних організації для методів реєстрації за обліковим записом

Коли реєстрація користувача за обліковим записом або реєстрація пристрою за обліковим записом завершується, на пристрої автоматично створюються окремі ключі шифрування. Якщо реєстрацію пристрою буде скасовано користувачем або віддалено за допомогою MDM, ці ключі шифрування надійно знищуються. Ключі, які використовуються для криптографічного виокремлення керованих даних, наведено в таблиці.

Вміст | Мінімальні підтримувані версії операційної системи | Опис | |||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

Контейнери даних керованих програм | iOS 15 iPadOS 15 macOS 14 visionOS 1.1 | Керовані програми використовують керований обліковий запис, пов’язаний з реєстрацією в MDM, для синхронізації даних в iCloud. Сюди входять керовані програми (інстальовані зі значенням ключа | |||||||||

Програма «Календар» | iOS 16 iPadOS 16.1 macOS 13 visionOS 1.1 | Події відокремлені. | |||||||||

Елементи в’язок | iOS 15 iPadOS 15 macOS 14 visionOS 1.1 | Стороння програма для Mac має використовувати API в’язки захисту даних. Додаткову інформацію дивіться в розділі «Global Variable kSecUseDataProtectionKeychain» на вебсайті розробників Apple. | |||||||||

Програма «Пошта» | iOS 15 iPadOS 15 macOS 14 visionOS 1.1 | Вкладення пошти та вміст листів пошти відокремлені. | |||||||||

Програма «Нотатки» | iOS 15 iPadOS 15 macOS 14 visionOS 1.1 | Нотатки відокремлені. | |||||||||

Програма «Нагадування» | iOS 17 iPadOS 17 macOS 14 visionOS 1.1 | Нагадування відокремлені. | |||||||||

На iPhone, iPad і Apple Vision Pro, керовані програми і керовані вебдокументи мають доступ до iCloud Drive організації (який відображається окремо у програмі «Файли» після входу користувача у його керований обліковий запис). Використовуючи специфічні обмеження, адміністратор MDM може розділити певні особисті та організаційні документи. Докладну інформацію наведено в статті Обмеження й можливості керованих програм.

Якщо користувач увійшов із персональним обліковим записом Apple і керованим обліковим записом Apple, функція входу з Apple автоматично використовує керований обліковий запис Apple для керованих програм і персональний обліковий запис Apple для некерованих програм. Під час використання процедури входу в Safari або SafariWebView у керованій програмі користувач може вибрати та ввести свій керований обліковий запис Apple, щоб пов’язати вхід із робочим обліковим записом.